Risikomanagement als Herzstück deines ISMS

Wenn du jemanden fragst, was das Wichtigste an einem Informationssicherheits-Managementsystem ist, bekommst du viele Antworten: Richtlinien, technische Maßnahmen, Mitarbeitersensibilisierung. All das ist relevant, aber nichts davon ergibt Sinn ohne eine fundierte Risikoanalyse als Grundlage. Das Risikomanagement ist das Herzstück jedes ISMS, denn es bestimmt, wo du deine begrenzten Ressourcen einsetzen solltest, um den größtmöglichen Sicherheitsgewinn zu erzielen. Diese Themenseite führt dich durch die Methodik und Praxis des IT-Risikomanagements.

Die Grundlage: Vertraulichkeit, Integrität, Verfügbarkeit

Bevor du Risiken analysieren kannst, musst du verstehen, was du eigentlich schützen willst. Die sogenannte CIA-Triade bildet dafür das konzeptionelle Fundament. Vertraulichkeit bedeutet, dass Informationen nur von autorisierten Personen eingesehen werden können. Integrität stellt sicher, dass Daten vollständig und korrekt bleiben. Verfügbarkeit gewährleistet, dass Systeme und Informationen dann zugänglich sind, wenn sie gebraucht werden. Jedes Risiko in deinem ISMS wird gegen diese drei Schutzziele bewertet.

In der Praxis hilft dir die Schutzbedarfsfeststellung dabei, deine Informationswerte zu kategorisieren. Nicht jedes System und nicht jeder Datensatz hat den gleichen Schutzbedarf. Deine Kundendatenbank hat einen höheren Schutzbedarf als die Speisekarte der Kantine. Diese Kategorisierung ist der erste Schritt zu einem effizienten Risikomanagement, denn sie verhindert, dass du alle Assets gleich behandelst und dabei entweder zu viel Aufwand in unwichtige Bereiche steckst oder kritische Systeme vernachlässigst.

Der Risikomanagement-Prozess

Ein strukturierter Risikomanagement-Prozess folgt vier Schritten: Identifikation, Analyse, Bewertung und Behandlung. Bei der Identifikation erfasst du, welche Bedrohungen und Schwachstellen auf deine Informationswerte einwirken können. In der Analyse bestimmst du die Eintrittswahrscheinlichkeit und den potenziellen Schaden. Die Bewertung ordnet die Risiken nach Priorität ein, und die Behandlung definiert, wie du mit jedem Risiko umgehst.

Für die Risikobewertung brauchst du eine konsistente Methodik. Das kann eine qualitative Bewertung mit Skalen sein, zum Beispiel „niedrig, mittel, hoch, sehr hoch", oder ein quantitativer Ansatz mit konkreten Schadensbeträgen. Für die meisten mittelständischen Unternehmen empfiehlt sich eine semi-quantitative Methode, die pragmatisch genug für den Alltag ist, aber trotzdem belastbare Ergebnisse liefert. Wichtig ist vor allem die Konsistenz: Alle Risiken müssen mit derselben Methodik bewertet werden, damit die Ergebnisse vergleichbar sind.

Risikobehandlung: Vier Strategien

Wenn du ein Risiko identifiziert und bewertet hast, stehen dir vier grundlegende Behandlungsstrategien zur Verfügung. Du kannst das Risiko mitigieren, indem du Maßnahmen ergreifst, die Eintrittswahrscheinlichkeit oder Schadenspotenzial reduzieren. Du kannst das Risiko transferieren, zum Beispiel durch eine Cyberversicherung. Du kannst das Risiko vermeiden, indem du die risikobehaftete Aktivität aufgibst. Oder du akzeptierst das Risiko bewusst, wenn die Kosten einer Behandlung den potenziellen Schaden übersteigen. In der Praxis wirst du für die meisten Risiken eine Kombination aus Mitigation und Akzeptanz wählen.

IT-Asset-Management als Voraussetzung

Du kannst nur schützen, was du kennst. Deshalb ist ein funktionierendes IT-Asset-Management eine unverzichtbare Voraussetzung für wirksames Risikomanagement. Du brauchst einen aktuellen Überblick über alle IT-Systeme, Anwendungen, Netzwerkkomponenten und Datenbestände in deinem Unternehmen. Ohne dieses Inventar bleiben blinde Flecken, und blinde Flecken sind genau die Stellen, an denen Angreifer zuschlagen.

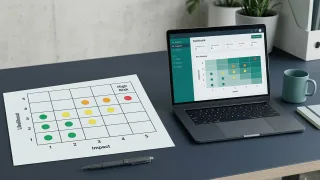

Messen und Steuern mit Kennzahlen

Risikomanagement ist keine einmalige Übung, sondern ein laufender Prozess. Um zu wissen, ob dein ISMS tatsächlich wirkt, brauchst du aussagekräftige Kennzahlen. Wie viele offene Risiken gibt es? Wie lange dauert es im Schnitt, bis identifizierte Schwachstellen behoben werden? Wie entwickelt sich der Reifegrad deiner Sicherheitsmaßnahmen? Ein gut aufgesetztes Security Dashboard gibt dir und deiner Geschäftsleitung jederzeit einen aktuellen Überblick über die Sicherheitslage und hilft dir, fundierte Entscheidungen über den Einsatz deiner Ressourcen zu treffen. Unsere Artikel zu Kennzahlen und Reifegradmessung zeigen dir, welche Metriken wirklich aussagekräftig sind und wie du sie erhebst.