Blog

Wissen & Praxis

Praxiswissen für ISBs, IT-Leiter und Geschäftsführer

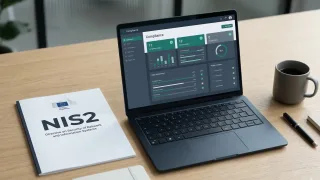

NIS2 für den Mittelstand: Was du wissen musst und was jetzt zu tun ist

Seit Dezember 2025 gilt NIS2 auch in Deutschland. Für mittelständische Unternehmen ab 50 Mitarbeitern oder 10 Mio. Euro Umsatz bedeutet das: ISMS a...

NIS2-Erstmeldung ans BSI: Inhalt, Fristen und Vorlage

Die NIS2-Erstmeldung muss innerhalb von 24 Stunden beim BSI eingehen. Dieser Artikel zeigt dir, welche Pflichtangaben die Meldung enthalten muss, w...

NIS2-Meldefristen im Überblick: 24h, 72h, 1 Monat – was wann fällig ist

NIS2 verlangt drei Meldestufen bei Sicherheitsvorfällen: Erstmeldung binnen 24 Stunden, Update nach 72 Stunden, Abschlussbericht nach einem Monat. ...

NIS2-Bußgelder: Wer haftet und wie hoch sind die Strafen?

NIS2 bringt empfindliche Bußgelder und eine persönliche Haftung der Geschäftsführung. Bis zu 10 Millionen Euro oder 2 % des weltweiten Jahresumsatz...

NIS2 vs. ISO 27001: Unterschiede, Gemeinsamkeiten und wie beides zusammenpasst

NIS2 ist ein Gesetz, ISO 27001 ein Standard. Beide fordern ein ISMS, aber mit unterschiedlichem Fokus. Dieser Artikel zeigt dir, wo sich die Anford...

Welche Frameworks brauche ich? NIS2, ISO 27001, BSI IT-Grundschutz, TISAX im Vergleich

Sechs Frameworks, sechs verschiedene Ansätze — aber welches brauchst du wirklich? Dieser Artikel vergleicht NIS2, ISO 27001, BSI IT-Grundschutz, TI...

ISMS aufbauen: Der komplette Leitfaden für Unternehmen mit 50 bis 500 Mitarbeitern

Ein ISMS aufzubauen klingt nach einem Mammutprojekt. Dieser Leitfaden zeigt dir Schritt für Schritt, wie du ein Informationssicherheits-Managements...

Geltungsbereich (Scope) definieren: Was gehört ins ISMS und was nicht?

Der Geltungsbereich ist das Fundament jedes ISMS. Wer ihn falsch definiert, baut auf Sand. Dieser Artikel zeigt dir Schritt für Schritt, wie du den...

Statement of Applicability (SoA) erstellen: Controls auswählen und begründen

Die SoA ist das Herzstück deines ISMS. Erfahre, wie du ISO 27001 Annex-A-Controls systematisch bewertest, Anwendbarkeit begründest und den Umsetzun...

Die wichtigsten ISMS-Rollen: ISB, CISO, Risikoeigner – wer macht was?

ISB, CISO, Risikoeigner, Asset-Owner – ein ISMS lebt von klar verteilten Verantwortlichkeiten. Dieser Artikel zeigt, welche Rollen du brauchst, was...

NIS2 für Lebensmittelhersteller und den Großhandel

Die Lebensmittelbranche ist als Sektor hoher Kritikalität unter NIS2 erfasst. Kühlketten, ERP-Systeme, Warenwirtschaft und HACCP-Schnittstellen sch...

Informationssicherheitsrichtlinie schreiben: Aufbau, Inhalt und Beispiel

Die Informationssicherheitsrichtlinie ist das Fundament jedes ISMS. Dieser Leitfaden zeigt dir Aufbau, Pflichtinhalte nach ISO 27001, Beispielformu...

Passwort-Richtlinie erstellen: Anforderungen, Beispiel und Durchsetzung

Eine Passwort-Richtlinie gehört zu den grundlegendsten Dokumenten jedes ISMS. Dieser Artikel zeigt dir, welche Anforderungen BSI und NIST aktuell s...

Richtlinie zur Nutzung mobiler Endgeräte (BYOD/MDM)

Mobile Endgeräte sind aus dem Arbeitsalltag nicht wegzudenken, bringen aber erhebliche Sicherheitsrisiken mit sich. Dieser Artikel erklärt die Unte...

Zugangs- und Zutrittskontrollrichtlinie: Physisch und logisch

Zugangs- und Zutrittskontrolle bilden das Fundament jedes ISMS. Dieser Artikel erklärt den Unterschied zwischen physischer und logischer Kontrolle,...

Richtlinien-Lifecycle: Von der Erstellung bis zur Außerkraftsetzung

Richtlinien zu schreiben ist nur der Anfang. Damit sie wirksam bleiben, braucht es einen definierten Lifecycle: Entwurf, Review, Freigabe, Veröffen...

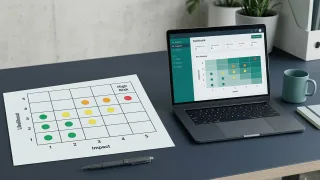

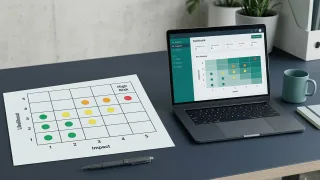

Risikobewertung im ISMS: Methodik, Matrix und Praxisbeispiel

Die Risikobewertung ist das Herzstück jedes ISMS. Dieser Artikel zeigt dir Schritt für Schritt, wie du eine qualitative Risikobewertung mit 5×5-Mat...

Risikobehandlung: Mitigieren, Akzeptieren, Transferieren oder Vermeiden

Nach der Risikobewertung folgt die entscheidende Frage: Was tun? Dieser Artikel erklärt die vier Behandlungsoptionen im ISMS, zeigt an Praxisbeispi...

Top 10 Informationssicherheitsrisiken für den Mittelstand

Welche Informationssicherheitsrisiken treffen mittelständische Unternehmen am härtesten? Dieser Artikel analysiert die zehn häufigsten Risiken mit ...

Sicherheitsvorfall erkennen, bewerten und melden - der komplette Ablauf

Ransomware verschlüsselt das Netzwerk, ein Mitarbeiter klickt auf einen Phishing-Link, das Monitoring schlägt Alarm - und dann? Dieser Artikel besc...

ISMS in 6 Monaten: Ein realistischer Erfahrungsbericht

Ein mittelständischer IT-Dienstleister mit 100 Mitarbeitern baut sein ISMS auf. Dieser fiktive, aber realistische Projektbericht zeigt Monat für Mo...

Vom Excel-ISMS zum Tool: Migrationsleitfaden ohne Datenverlust

Du verwaltest dein ISMS in Excel-Tabellen und merkst, dass es nicht mehr skaliert? Dieser Migrationsleitfaden zeigt dir Schritt für Schritt, wie du...

Die ersten 100 Tage als ISB: Prioritäten, Quick Wins und Fettnäpfchen

Du übernimmst die Rolle des Informationssicherheitsbeauftragten und fragst dich, wo du anfangen sollst? Dieser Artikel gibt dir einen konkreten Fah...

DSGVO-Datenpanne melden: Wann, wie und an wen

72 Stunden. So viel Zeit hast du, um eine meldepflichtige Datenpanne an die Aufsichtsbehörde zu melden. Dieser Artikel erklärt, wann eine Datenpann...

Datensouveränität im ISMS: Warum dein Risikoregister nicht in die Cloud gehört

Dein ISMS enthält die sensibelsten Daten deines Unternehmens: Schwachstellen, Risikoregister, Incident-Details, Audit-Berichte. Wer diese Daten ein...

Cloud Act, Schrems II und dein ISMS: Was du über Datenzugriff durch US-Behörden wissen musst

Der Cloud Act gibt US-Behörden Zugriff auf Daten bei US-Anbietern, egal wo die Server stehen. Schrems II hat das Fundament für EU-US-Datentransfers...

Vendor Lock-in bei Compliance-Software: Wie du die Kontrolle über dein ISMS behältst

Proprietäre Datenformate, fehlende Exportfunktionen, undurchsichtige Vertragsbindungen: Vendor Lock-in ist bei Compliance-Software ein reales Risik...

SaaS vs. Self-Hosted: Die wahren Kosten von Compliance-Software über 5 Jahre

Lizenzkosten sind nur die Spitze des Eisbergs. Dieser Artikel rechnet vor, was SaaS-Compliance-Tools und Self-Hosted-Lösungen über fünf Jahre wirkl...

ISMS-Audit und Datenhaltung: Warum der Auditor wissen will wo deine Daten liegen

Im Zertifizierungsaudit fragt der Auditor nicht nur nach Richtlinien und Prozessen, sondern auch danach, wo deine ISMS-Daten tatsächlich liegen. Cl...

Self-Hosted ISMS mit Docker: Setup, Backup und Wartung in der Praxis

ISMS Lite läuft mit einem einzigen Befehl auf deinem eigenen Server. Dieser Artikel zeigt dir das komplette Setup mit Docker Compose, erklärt die A...

DSGVO-konformes ISMS-Hosting: Anforderungen an die Datenhaltung deiner Compliance-Daten

Ein ISMS-Tool verarbeitet personenbezogene Daten: Namen von Risikoeigentümern, Schulungsteilnehmer, Auditoren. Damit fällt es unter die DSGVO. Dies...

Die Kronjuwelen deines Unternehmens: Warum ISMS-Daten besonderen Schutz brauchen

Dein ISMS dokumentiert jede Schwachstelle, jeden offenen Maßnahmenstatus und jede Risikobewertung deines Unternehmens. Für einen Angreifer ist das ...

Incident Response Plan erstellen: Vorlage und Praxisbeispiel

Ein Incident Response Plan beschreibt, wer bei einem Sicherheitsvorfall was tut, in welcher Reihenfolge und mit welchen Mitteln. Dieser Artikel lie...

NIS2 und Datensouveränität: Was die Richtlinie über die Kontrolle deiner Daten sagt

NIS2 fordert nicht nur technische Sicherheit, sondern stellt auch Anforderungen an die Kontrolle über deine Daten und Lieferketten. Dieser Artikel ...

ISMS-Daten sichern: Backup-Strategie für selbst gehostete Compliance-Systeme

Wenn dein ISMS self-hosted läuft, trägst du die Verantwortung für die Datensicherung. Dieser Artikel zeigt dir, wie du eine Backup-Strategie für Da...

Von der Cloud zum eigenen Server: ISMS-Migration ohne Datenverlust

Immer mehr Unternehmen wechseln von Cloud-ISMS-Lösungen zu Self-Hosted-Systemen. Die Gründe reichen von unkontrollierbaren Kostensteigerungen über ...

ISMS ohne Cloud-Abhängigkeit: Warum Offline-Fähigkeit kein Relikt ist

Dein Auditor sitzt vor Ort, das WLAN fällt aus, und dein Cloud-ISMS ist nicht erreichbar. Oder deine Produktionsumgebung hat bewusst keinen Interne...

Digitale Souveränität im Mittelstand: Mehr als ein politisches Schlagwort

Digitale Souveränität klingt nach EU-Gipfel und Positionspapieren. Aber dahinter steckt eine sehr konkrete Frage für jedes Unternehmen: Wer kontrol...

ISMS für MSPs: Warum Self-Hosted pro Kunde die bessere Architektur ist

Multi-Tenancy klingt effizient, bis ein einziger Breach alle Kundendaten betrifft. Für Managed Service Provider, die ISMS als Service anbieten, ist...

Verschlüsselung von ISMS-Daten: At Rest, In Transit und im Backup

ISMS-Daten gehören zu den sensibelsten Informationen eines Unternehmens: Schwachstellenanalysen, Risikoregister, Audit-Berichte. Dieser Artikel zei...

Wiederanlaufplan erstellen: Anleitung mit Vorlage für den Mittelstand

Ein Wiederanlaufplan regelt, wie du nach einem Ausfall den Geschäftsbetrieb systematisch wieder hochfährst. Dieser Artikel zeigt dir den Aufbau, er...

Business Impact Analyse (BIA) durchführen: Geschäftsprozesse bewerten

Die Business Impact Analyse identifiziert deine kritischen Geschäftsprozesse und bewertet, welche Auswirkungen ein Ausfall hat. Dieser Artikel zeig...

Notfallhandbuch für die IT: Aufbau, Inhalt und PDF-Vorlage

Das IT-Notfallhandbuch bündelt alle Informationen, die du im Ernstfall brauchst: Eskalationsketten, Kontaktlisten, Meldewege und Reaktionspläne für...

Tabletop-Übung planen und durchführen: So testest du deinen Notfallplan

Eine Tabletop-Übung testet deinen Notfallplan, ohne Systeme anzufassen. Die Teilnehmer spielen ein Szenario am Tisch durch und decken dabei Lücken ...

Backup-Strategie und Restore-Tests: Weil Backups allein nicht reichen

Ein Backup ohne Restore-Test ist eine Wette auf gut Glück. Dieser Artikel erklärt die 3-2-1-Regel, Backup-Typen, Aufbewahrungsfristen, Immutable Ba...

Internes ISMS-Audit durchführen: Planung, Checkliste und Bericht

Ein internes Audit ist keine lästige Pflichtübung, sondern dein stärkstes Werkzeug, um Schwachstellen im ISMS zu finden, bevor es ein externer Audi...

Management Review nach ISO 27001: Agenda, KPIs und Protokoll

Das Management Review ist der Moment, in dem die Geschäftsführung ihr ISMS auf den Prüfstand stellt. Nicht die IT-Abteilung, nicht der ISB - die ob...

Audit-Feststellungen bewerten und Maßnahmen ableiten

Eine Audit-Feststellung ist nur der Anfang. Der eigentliche Wert entsteht erst, wenn du die Feststellung korrekt bewertest, die Ursache analysierst...

Verarbeitungsverzeichnis (VVA) nach Art. 30 DSGVO erstellen

Ein Verarbeitungsverzeichnis nach Art. 30 DSGVO ist für fast jedes Unternehmen Pflicht. Dieser Artikel zeigt dir, welche Angaben pro Verarbeitungst...

Technische und organisatorische Maßnahmen (TOMs) dokumentieren

TOMs nach Art. 32 DSGVO sind das Rückgrat jeder Datenschutz-Dokumentation. Dieser Artikel erklärt die 8 klassischen TOM-Kategorien, liefert konkret...

Auftragsverarbeitung: AVV prüfen und Dienstleister bewerten

Ein Auftragsverarbeitungsvertrag (AVV) ist schnell unterschrieben, aber selten gründlich geprüft. Dieser Artikel zeigt dir, wann Auftragsverarbeitu...

Berechtigungskonzept erstellen: Rollen, Rechte und Genehmigungsworkflow

Ein Berechtigungskonzept regelt, wer auf welche Systeme und Daten zugreifen darf. Ohne dieses Konzept fehlt jede Kontrolle darüber, welche Mitarbei...

User Lifecycle: Eintritt, Austritt und Rollenwechsel sauber abbilden

Wenn ein neuer Mitarbeiter anfängt, braucht er am ersten Tag Zugang zu allen relevanten Systemen. Wenn jemand das Unternehmen verlässt, müssen alle...

IT-Asset-Management für das ISMS: Inventar, Kritikalität und Klassifizierung

Ein ISMS ohne Asset-Inventar ist wie eine Versicherung ohne Kenntnis der versicherten Objekte. Dieser Artikel zeigt dir, wie du ein vollständiges I...

Schutzbedarfsfeststellung: Vertraulichkeit, Integrität und Verfügbarkeit bewerten

Die Schutzbedarfsfeststellung ist das Bindeglied zwischen Asset-Inventar und Risikobewertung. Dieser Artikel erklärt die BSI-Methodik, die drei Sch...

Security Awareness Programm aufbauen: Was Mitarbeiter wirklich wissen müssen

Technische Schutzmaßnahmen allein reichen nicht aus, wenn Mitarbeiter auf Phishing-Mails klicken oder Passwörter auf Post-its notieren. Ein durchda...

Schulungsnachweise im ISMS: Was dokumentiert werden muss

Schulungen durchzuführen ist die eine Sache. Sie so zu dokumentieren, dass der Auditor zufrieden ist und die Nachweise auch in drei Jahren noch auf...

Ransomware-Angriff: Sofortmaßnahmen, Kommunikation und Wiederherstellung

Wenn Ransomware zuschlägt, zählt jede Minute. Die Entscheidungen der ersten halben Stunde bestimmen, ob der Schaden begrenzt bleibt oder das gesamt...

Phishing erkennen und melden: Praxisguide für Mitarbeiter und IT

Phishing ist der Angriffsvektor Nummer eins, und die Angriffe werden immer raffinierter. Dieser Praxisguide zeigt, wie Mitarbeiter Phishing-Mails, ...

Multi-Faktor-Authentifizierung (MFA) einführen: Strategie, Rollout und Akzeptanz

MFA gehört zu den wirksamsten Schutzmaßnahmen gegen kompromittierte Zugangsdaten und ist unter NIS2 eine der zehn Mindestmaßnahmen. Trotzdem scheit...

Netzwerksegmentierung für KMU: Warum und wie du dein Netz aufteilst

Ein flaches Netzwerk ist wie ein Gebäude ohne Brandschutztüren: Wenn der Angreifer einmal drin ist, kann er sich ungehindert bewegen. Netzwerksegme...

Patch-Management im Mittelstand: Prozess, Priorisierung und Automatisierung

Ungepatchte Systeme sind das offene Scheunentor der IT-Sicherheit. Trotzdem kämpfen viele mittelständische Unternehmen mit einem strukturierten Pat...

E-Mail-Sicherheit: SPF, DKIM, DMARC und Verschlüsselung richtig einrichten

E-Mail ist der häufigste Angriffsvektor für Cyberangriffe auf Unternehmen. Phishing, Spoofing und Business Email Compromise lassen sich durch die r...

Zero Trust im Mittelstand: Prinzipien ohne Enterprise-Budget umsetzen

Zero Trust ist kein Produkt, das du kaufst, sondern ein Architekturprinzip, das du schrittweise umsetzt. Auch ohne sechsstelliges Budget kannst du ...

Sichere Remote-Arbeit: VPN, Endpoint Security und Richtlinien für Homeoffice

Homeoffice und Remote-Arbeit gehören zum Alltag, aber die Sicherheitskonzepte vieler Unternehmen sind immer noch auf das Büro ausgelegt. Dieser Art...

Verschlüsselung im Unternehmen: Was, wo und wie verschlüsseln

Verschlüsselung ist eine der zehn NIS2-Mindestmaßnahmen und ein zentraler Baustein jedes ISMS. Aber was genau muss verschlüsselt werden, welche Alg...

Active Directory absichern: Die 10 wichtigsten Maßnahmen

Active Directory ist das Herzstück fast jeder Windows-Umgebung und damit das primäre Angriffsziel bei Cyberattacken. Wer AD kontrolliert, kontrolli...

Logging und Monitoring: Was du protokollieren solltest und warum

Ohne Logs bist du blind. Ohne Monitoring bist du taub. Und ohne beides merkst du erst, dass etwas passiert ist, wenn es zu spät ist. Dieser Artikel...

NIS2 für IT-Dienstleister und MSPs: Doppelrolle als Betroffener und Berater

IT-Dienstleister und Managed Service Provider stehen bei NIS2 vor einer einzigartigen Herausforderung: Sie sind selbst betroffen und müssen gleichz...

NIS2 für Maschinenbauer und verarbeitendes Gewerbe

Das verarbeitende Gewerbe gehört zu den Sektoren, die NIS2 über Anhang II reguliert. Für Maschinenbauer bedeutet das: OT-Sicherheit, IT/OT-Konverge...

NIS2 für Logistik und Transport: Anforderungen und Umsetzung

Transport und Logistik gehören zu den Sektoren hoher Kritikalität in NIS2 (Anhang I). Speditionen, Logistikzentren und Transportunternehmen müssen ...

NIS2 für das Gesundheitswesen: Kliniken, Labore und Medizintechnik

Gesundheit ist in NIS2 als Sektor hoher Kritikalität eingestuft. Kliniken, Labore, Pharmaunternehmen und Medizintechnikhersteller stehen vor besond...

NIS2 für Energieversorger und Stadtwerke

Energie gehört zu den Sektoren hoher Kritikalität unter NIS2 und unterliegt damit den strengsten Anforderungen. Für Stadtwerke und regionale Energi...

TISAX-Zertifizierung: Anforderungen, Ablauf und Prüfung für Automotive-Zulieferer

TISAX ist der Informationssicherheitsstandard der Automobilindustrie und Voraussetzung für die Zusammenarbeit mit OEMs wie VW, BMW oder Mercedes. D...

IT-Sicherheit für Handwerksbetriebe und kleine Unternehmen unter 50 Mitarbeitern

Auch ohne NIS2-Pflicht sind Handwerksbetriebe und Kleinunternehmen täglich Cyberbedrohungen ausgesetzt. Ransomware trifft den Elektrobetrieb genaus...

ISMS-Software auswählen: Worauf es bei der Evaluation ankommt

Excel-Listen, SharePoint-Ordner oder doch ein spezialisiertes ISMS-Tool? Wer ein Informationssicherheits-Managementsystem betreibt, steht früher od...

Self-Hosted vs. Cloud: Datensouveränität bei Compliance-Software

Compliance-Software verwaltet die sensibelsten Daten eines Unternehmens: Risikobewertungen, Sicherheitslücken, Audit-Ergebnisse. Wo diese Daten lie...

Was kostet ein ISMS? Budget, Aufwand und ROI realistisch einschätzen

Ein ISMS aufzubauen kostet Geld, Zeit und Aufmerksamkeit. Aber wie viel genau? Dieser Artikel schlüsselt die Kostenfaktoren auf, liefert realistisc...

ISB extern oder intern? Vor- und Nachteile für den Mittelstand

Der Informationssicherheitsbeauftragte ist die zentrale Figur im ISMS. Aber muss das zwingend ein eigener Mitarbeiter sein, oder kann ein externer ...

ISO 27001 Zertifizierung: Ablauf, Kosten und Aufwand für KMU

Eine ISO 27001 Zertifizierung ist für KMU machbar, wenn der Ablauf klar ist und die Kosten realistisch geplant werden. Dieser Artikel erklärt den g...

Cybersicherheit als Wettbewerbsvorteil: Warum Kunden danach fragen

Cybersicherheit ist längst kein reines IT-Thema mehr. Immer mehr Kunden und Auftraggeber fordern belastbare Nachweise, bevor sie Verträge vergeben....

NIS2-Umsetzung mit begrenztem Budget: Pragmatische Prioritäten setzen

Kein dediziertes Security-Team, kein sechsstelliges Budget und trotzdem NIS2-konform werden? Das geht. Dieser Artikel zeigt, wie du die 10 Mindestm...

ISMS-Dokumentation: Welche Dokumente du wirklich brauchst (und welche nicht)

Die Dokumentation ist das Rückgrat jedes ISMS. Doch zwischen Pflichtdokumenten nach ISO 27001, empfohlenen Nachweisen und überflüssigem Papier lieg...

NIS2-Checkliste: Alle Anforderungen auf einen Blick

NIS2 stellt Unternehmen vor eine Vielzahl von Anforderungen: Registrierung, zehn Mindestmaßnahmen, Meldepflichten, Governance, Lieferkettensicherhe...

Sicherheitskonzept schreiben: Aufbau und Vorlage für den Mittelstand

Ein IT-Sicherheitskonzept beschreibt, wie ein Unternehmen seine Informationswerte schützt. Dieser Artikel erklärt den Unterschied zu Richtlinien un...

IT-Notfallkarte: Die wichtigsten Kontakte und Schritte auf einer Seite

Die IT-Notfallkarte ist das einfachste und wirkungsvollste Werkzeug im Notfallmanagement: eine laminierte Karte am Arbeitsplatz mit den wichtigsten...

Supply-Chain-Angriffe: Wie du dich vor kompromittierten Lieferanten schützt

SolarWinds, Kaseya, Log4j – die verheerendsten Cyberangriffe der letzten Jahre kamen nicht durch die Vordertür, sondern über vertrauenswürdige Lief...

Social Engineering im Unternehmen: Methoden, Beispiele und Gegenmaßnahmen

Social Engineering ist der effektivste Angriffsvektor gegen Unternehmen, weil er nicht Technik, sondern Menschen manipuliert. Von CEO Fraud über Pr...

Insider Threats: Wenn die Bedrohung von innen kommt

Nicht jede Bedrohung kommt von außen. Insider Threats durch eigene Mitarbeiter, Dienstleister oder kompromittierte Accounts gehören zu den schwieri...

KI und Cybersicherheit: Chancen und neue Angriffsvektoren

Künstliche Intelligenz verändert die Cybersicherheitslandschaft grundlegend, auf beiden Seiten. Angreifer nutzen KI für täuschend echtes Phishing, ...

Cloud-Sicherheit für KMU: Die häufigsten Fehlkonfigurationen und wie du sie vermeidest

Die meisten Cloud-Sicherheitsvorfälle gehen nicht auf raffinierte Angriffe zurück, sondern auf Fehlkonfigurationen. Offene Storage-Accounts, fehlen...

IT-Sicherheit der Geschäftsführung erklären: So bekommst du Budget und Rückendeckung

Viele ISBs und IT-Leiter scheitern nicht an fehlenden Sicherheitskonzepten, sondern daran, die Geschäftsführung zu überzeugen. Wer technische Risik...

Sicherheitsvorfälle kommunizieren: Intern, extern und an die Presse

Wenn ein Sicherheitsvorfall eintritt, entscheidet die Kommunikation maßgeblich über den Schaden. Wer zu spät, zu vage oder an die falsche Zielgrupp...

Zusammenarbeit mit externen Beratern: So wird das ISMS-Projekt ein Erfolg

Externe Berater können den Aufbau eines ISMS erheblich beschleunigen. Sie können das Projekt aber auch in die falsche Richtung lenken, wenn die Zus...

Informationssicherheit im Onboarding: Neue Mitarbeiter von Tag 1 mitnehmen

Neue Mitarbeiter sind in den ersten Wochen besonders anfällig für Sicherheitsfehler. Gleichzeitig werden in dieser Phase die Gewohnheiten geprägt, ...

Kryptografie-Richtlinie erstellen: Algorithmen, Schlüssellängen und Lifecycle

Kryptografie ist eine der zehn NIS2-Mindestmaßnahmen und gleichzeitig eines der Themen, bei denen Unternehmen am häufigsten ins Straucheln geraten....

Schwachstellenmanagement aufbauen: Scanner, Priorisierung und Patch-Workflow

Schwachstellen in Software und Systemen gehören zum IT-Alltag. Das Problem ist selten, dass Schwachstellen existieren, sondern dass sie zu spät erk...

Datensicherung nach BSI: Das 3-2-1-1-0-Prinzip in der Praxis

Die 3-2-1-Regel für Backups kennt fast jeder in der IT. Aber die ursprüngliche Regel reicht längst nicht mehr aus, um aktuelle Bedrohungen wie Rans...

Lieferantenbewertung mit Sicherheitsfragebogen: Vorlage und Vorgehen

NIS2 fordert explizit die Sicherheit in der Lieferkette. Für die meisten mittelständischen Unternehmen bedeutet das: Du musst deine IT-Dienstleiste...

Löschkonzept nach DSGVO: Aufbewahrungsfristen, Löschregeln und Umsetzung

Ein Löschkonzept ist keine freiwillige Kür, sondern eine direkte Pflicht aus der DSGVO. Dieser Artikel erklärt, welche Aufbewahrungsfristen gelten,...

Change Management im ISMS: Änderungen sicher steuern

Jede Änderung an IT-Systemen birgt Risiken für die Informationssicherheit. Dieser Artikel zeigt, wie du einen pragmatischen Change-Management-Proze...

ISMS-Glossar: Alle wichtigen Begriffe von A bis Z

Von Annex A bis Zero Trust: Dieses Glossar erklärt über 50 zentrale Begriffe rund um Informationssicherheit, ISMS und ISO 27001. Mit Querverweisen ...

CIA-Triade erklärt: Vertraulichkeit, Integrität und Verfügbarkeit im Alltag

Vertraulichkeit, Integrität und Verfügbarkeit bilden das Fundament jeder Informationssicherheitsstrategie. Dieser Artikel erklärt die drei Schutzzi...

PDCA-Zyklus im ISMS: Plan-Do-Check-Act in der Praxis

Der PDCA-Zyklus ist das Rückgrat jedes lebendigen ISMS. Dieser Artikel erklärt die vier Phasen mit konkretem ISMS-Bezug, begleitet ein Risiko durch...

Microsoft 365 absichern: Die 15 wichtigsten Sicherheitseinstellungen

Microsoft 365 wird in den meisten Unternehmen out-of-the-box betrieben, dabei sind die Standardeinstellungen alles andere als sicher. Dieser Artike...

Conditional Access in Entra ID einrichten: Richtlinien für den Mittelstand

Conditional Access ist das Herzstück der Zugriffskontrolle in Microsoft 365 und Entra ID. Doch viele Unternehmen scheuen die Einrichtung, weil sie ...

Microsoft Defender for Business: Lohnt sich der Umstieg vom klassischen Virenscanner?

Klassische Virenscanner erkennen bekannte Malware, aber gegen dateilose Angriffe, Living-off-the-Land-Techniken und Zero-Day-Exploits sind sie blin...

SharePoint und OneDrive sicher konfigurieren: Freigaben, DLP und Klassifizierung

SharePoint und OneDrive sind die zentralen Datenspeicher in Microsoft 365, doch die Standardeinstellungen erlauben weitreichende externe Freigaben ...

Szenario Ransomware: Freitagabend, 18 Uhr – Schritt für Schritt durch den Ernstfall

Es ist Freitagabend, die meisten Mitarbeiter sind weg, und plötzlich stehen die Systeme. Ransomware hat zugeschlagen. Dieser Artikel führt dich Min...